This post is also available in: English (Anglais) 简体中文 (Chinois simplifié) 繁體中文 (Chinois traditionnel) Nederlands (Néerlandais) Deutsch (Allemand) Italiano (Italien) 日本語 (Japonais) 한국어 (Coréen) Español (Espagnol) Türkçe (Turc)

Ça veut d’abord dire être prêt côté sécurité.

On entend sans cesse parler de produits et technologies « compatibles 5G ». Mais qu’est-ce que cela veut dire exactement ? Bientôt, les opérateurs mobiles exigeront sans aucun doute des équipements 5G ultra-évolutifs, tant en termes de débit que de capacité. Mais les réseaux seront-ils pour autant prêts pour la 5G ?

Non. À moins que leur architecture n’intègre en natif les fonctions de sécurité nécessaires.

Ancien président de la Commission fédérale des communications des États-Unis, Tom Wheeler souligne avec justesse dans une récente tribune publiée dans le New York Times: « Devenir leader de la 5G, ce n’est pas seulement créer un réseau, mais c’est aussi équiper ce réseau de la sécurité nécessaire pour que les innovations tiennent toutes leurs promesses. » Et d’ajouter : « Le fait est que nos réseaux sans fil ne sont pas aussi sécurisés qu’ils pourraient l’être car ils n’ont pas été conçus pour résister aux cyberattaques que l’on rencontre aujourd’hui. Cette situation n’est pas la faute des entreprises qui ont créé ces réseaux. Elle est seulement le signe qu’à l’époque où les normes de la 4G ont été définies, les cyberattaques n’étaient pas au cœur des préoccupations comme elles le sont aujourd'hui. »

Une nouvelle approche s’impose

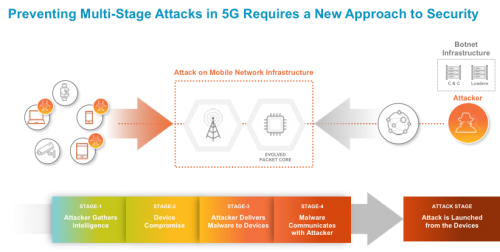

La 5G change tout. Télésanté, véhicules autonomes, télésurveillance des réseaux électriques... tous ces domaines d’avenir dépendront de la 5G. Or, avec des architectures réseaux appelées à être de plus en plus distribuées, de nombreuses applications seront hébergées en périphérie des réseaux 5G et dans des « edge clouds », à savoir des environnements clouds plus proches des utilisateurs. Pour les cybercriminels, une 5G mal sécurisée est un formidable gisement d’opportunités, ce d’autant plus qu’ils se serviront de l’automatisation pour sonder les réseaux 5G et frapper là où les défenses sont les plus faibles. D’où l’importance d’une refonte de la sécurité pour mieux préparer les réseaux mobiles à la 5G.

À l'heure où les opérateurs mobiles planchent sur les normes et les architectures des réseaux 5G, c’est maintenant qu’ils doivent intégrer des fonctionnalités de sécurité dans l’ADN même de ces réseaux. En fait, ils n’ont pas vraiment le choix car les cyberattaques actuelles parviennent déjà à s’infiltrer dans les réseaux mobiles. Et connaissant la capacité des hackers à sans cesse se renouveler, on a de bonnes raisons d’être inquiet.

Pour bien se préparer à la 5G, les opérateurs doivent mettre en place une stratégie robuste et complète autour de trois grands axes :

- Visibilité, inspection et contrôles complets sur toutes les couches du réseau (applications, signaux, plans de données, etc.)

- Machine learning pour effectuer des analyses dans le cloud et les appliquer aux diverses portions et environnements du réseau mobile

- Plateforme cloud garante d’une sécurité homogène sur l’ensemble des portions du réseau

Une fois ces fonctionnalités de sécurité en place, les opérateurs mobiles pourront aborder le virage de la 5G en toute sérénité, grâce à une approche data qui leur permettra de voir et prévenir les menaces en contexte. Ils pourront ainsi automatiser l’identification proactive des équipements infectés en vue de bloquer toute attaque à partir de cet équipement. Ils seront également en mesure de détecter les attaques multi-niveaux avancées, qui ont une tendance naturelle à exploiter différentes couches de contrôle et de transmission des signaux des réseaux 5G. Bref, ils auront toutes les cartes en main pour identifier automatiquement les menaces avancées, les corréler avec des équipements/utilisateurs spécifiques et isoler/supprimer les équipements infectés de leur réseau. Ce faisant, ils se positionneront en véritables champions de la sécurité dans l’ère de la 5G.

Les réseaux 5G sont appelés à devenir l’épine dorsale de services qui vont transformer nos vies et celles des générations à venir. Mais qu’il s’agisse de véhicules autonomes, de téléchirurgie, de compteurs d'énergie intelligents ou de la multitude d’autres avancées technologiques dans le sillage de la 5G, Tom Wheeler l’affirme : « Le réseau ne pourra concrétiser les promesses tant annoncées que si les innovateurs, les investisseurs et les utilisateurs ont confiance en sa sécurité. »